Reverse engineering - это получение и исследование исходного кода приложения.

Мы обсудим следующие темы:

- basics

-- why java is vulnerable?

-- why android apps are vulnerable?

-- legal issues to consider when decompiling

-- protecting yourself

- tools (for decompilation and disassembling)

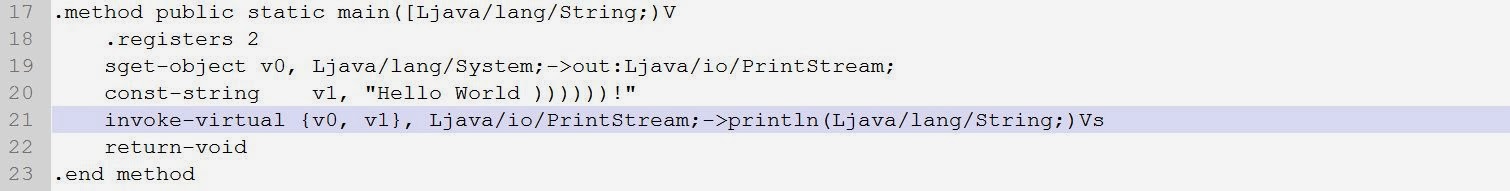

- DVM byte code

- dex file format

- obfuscation

В ходе доклада будут "изнутри" рассмотрены некоторые популярные Андроид-приложения. Соответствующий пакет будет скачан со смартфона и подвергнут декомпиляции - таким образом нам удастся проанализировать исходный код на Java

http://www.uamobile.org/question/reverse-engineeging-android-aplication-what-behind

Комментариев нет:

Отправить комментарий